成功案例

新的网络钓鱼:微软直接滥用直接发送就业并掩

作者: bet356亚洲版本体育 点击次数: 发布时间: 2025-06-30 09:59

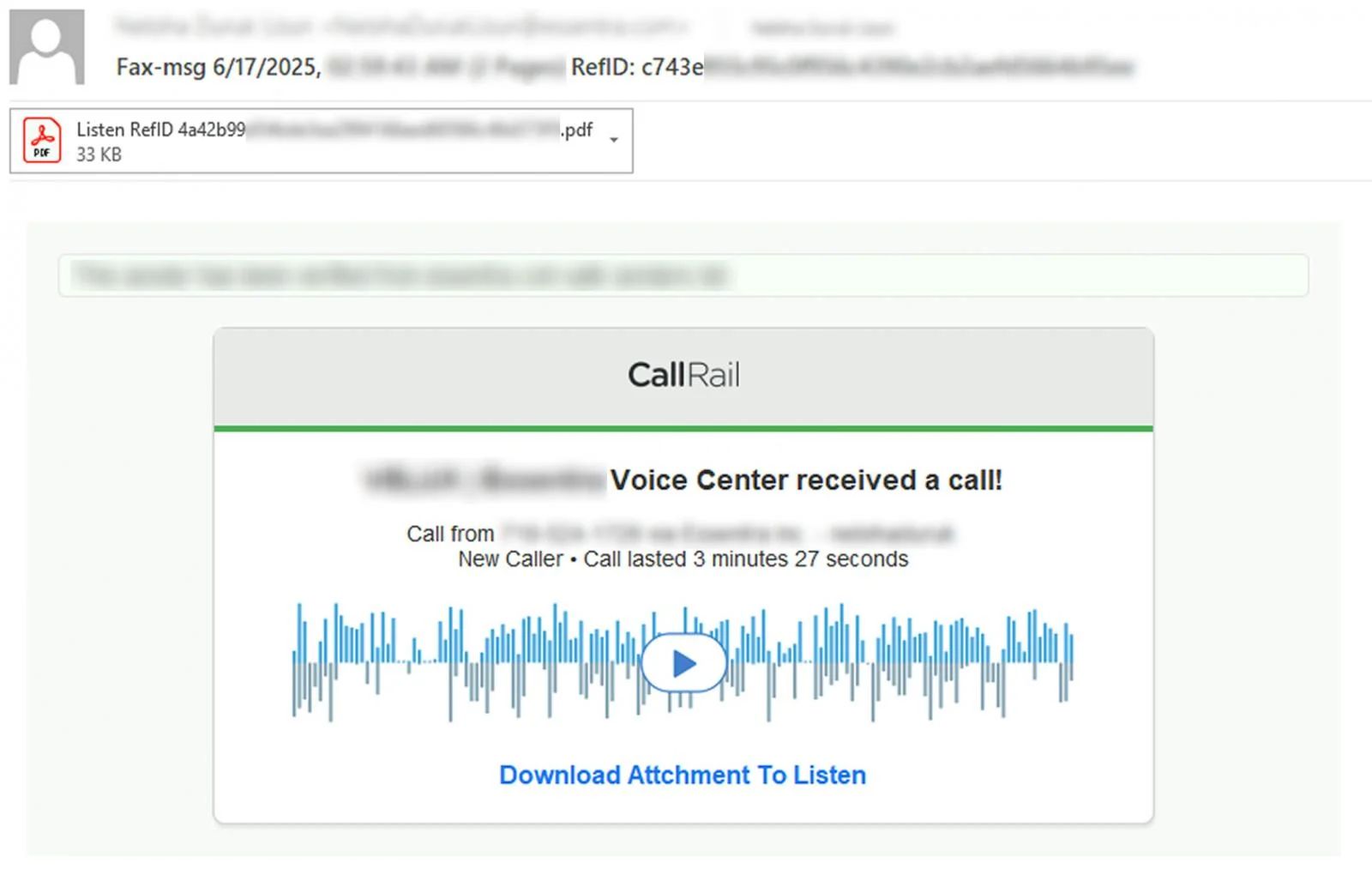

6月27日的主页,技术媒体BleepingComputer昨天(6月26日)发表了一篇博客文章,报道说,网络钓鱼活动滥用了Microsoft Microsoft 365功能的直接传输,以防止发现电子邮件安全并窃取凭据。主页注:Direct Send是Microsoft Microsoft 365中的一项功能,它不需要身份验证和支持设备或应用程序即可将电子邮件发送给内部收件人。该服务允许企业内的本地设备,应用程序或云服务通过租户的智能主机发送电子邮件,这主要是为需要代表公司发送消息的打印机,扫描仪和其他设备而设计的。在官方日志中,Microsoft强调其安全性取决于Microsoft 365是否正确结束,并且Wise主机是否锁定了,并且只有高级用户使用此功能。 Varonis的数据检测和响应(MDDR)团队最近发现攻击已利用M伊克罗夫(Icrosoft)直接传播和攻击了70个不同行业的组织,其中95%的受害者位于美国。攻击公司智能主机通过PowerShell发送电子邮件的用途,从而使攻击从外部IP地址发送看似内部的电子邮件。此攻击过程可能会错过过滤策略,例如SPF,DKIM,DMARC等。附件是PDF文件,标题为FAX-MSG,VM的左呼叫,Play_vm-now或收听。这些PDF文件没有链接到网络钓鱼页面,而是指向-scan QR码的目标,以智能phonecamera来收听语音邮件,并且该文档还带有公司徽标,以使其更合法。 ICAN QR码和链接打开将指导用户在网络钓鱼网站上显示Microsoft中的假博客表格,以窃取员工凭据。为了减少这种威胁,Varonis建议将直接运输设置拒绝到交易所管理中心(2025年4月-LA)。瓦隆也推荐DS实施严格的DMARC策略(P =拒绝),标记未指定的内部消息,例如审查或隔离,并执行SPF失败以换取在线保护,启用反欺骗性政策,并培训员工以识别QR码网络网络钓鱼尝试。

6月27日的主页,技术媒体BleepingComputer昨天(6月26日)发表了一篇博客文章,报道说,网络钓鱼活动滥用了Microsoft Microsoft 365功能的直接传输,以防止发现电子邮件安全并窃取凭据。主页注:Direct Send是Microsoft Microsoft 365中的一项功能,它不需要身份验证和支持设备或应用程序即可将电子邮件发送给内部收件人。该服务允许企业内的本地设备,应用程序或云服务通过租户的智能主机发送电子邮件,这主要是为需要代表公司发送消息的打印机,扫描仪和其他设备而设计的。在官方日志中,Microsoft强调其安全性取决于Microsoft 365是否正确结束,并且Wise主机是否锁定了,并且只有高级用户使用此功能。 Varonis的数据检测和响应(MDDR)团队最近发现攻击已利用M伊克罗夫(Icrosoft)直接传播和攻击了70个不同行业的组织,其中95%的受害者位于美国。攻击公司智能主机通过PowerShell发送电子邮件的用途,从而使攻击从外部IP地址发送看似内部的电子邮件。此攻击过程可能会错过过滤策略,例如SPF,DKIM,DMARC等。附件是PDF文件,标题为FAX-MSG,VM的左呼叫,Play_vm-now或收听。这些PDF文件没有链接到网络钓鱼页面,而是指向-scan QR码的目标,以智能phonecamera来收听语音邮件,并且该文档还带有公司徽标,以使其更合法。 ICAN QR码和链接打开将指导用户在网络钓鱼网站上显示Microsoft中的假博客表格,以窃取员工凭据。为了减少这种威胁,Varonis建议将直接运输设置拒绝到交易所管理中心(2025年4月-LA)。瓦隆也推荐DS实施严格的DMARC策略(P =拒绝),标记未指定的内部消息,例如审查或隔离,并执行SPF失败以换取在线保护,启用反欺骗性政策,并培训员工以识别QR码网络网络钓鱼尝试。 上一篇:在客厅观看足球的第一个选择-Toshiba Z700QF将您带 下一篇:没有了